Marcello Pamio

Marcello Pamio

Amazon compra per un miliardo di dollari la società Ring!

Come mai il mostro dell’e-commerce compra sganciando una cifra colossale un’azienda che produce campanelli e videocamere connessi ad Internet? Si tratta di una delle maggiori acquisizioni fatte dal gruppo di Seattle.

La risposta sarà chiarissima alla fine del presente articolo.

Amazon intende connettere prodotti e servizi legati al suo assistente vocale Alexa, nello stesso tempo sta sfidando l’altro colosso Google, e infine c’è tutto il discorso del controllo globale mascherato sotto la voce «sicurezza».

Il disegno inizia a prendere forma leggendo il nuovo brevetto depositato proprio da Amazon qualche mese fa su un sistema integrato di «sicurezza intelligente».

La domanda di brevetto (US 2018/0341835), resa disponibile a fine novembre, avrebbe accoppiato tecnologie di riconoscimento facciale come «Amazon Rekognition» appunto con Ring.

Amazon Rekognition

Tanto per capacitarsi della situazione, con «Amazon Rekognition» è sufficiente fornire un’immagine o un video all’API Rekognition e il servizio può identificare oggetti, persone, testo, scene e attività, oltre che rilevare eventuali contenuti non appropriati.

Amazon Rekognition offre inoltre analisi facciale ad elevata precisione su immagini e video.

È possibile rilevare, analizzare e confrontare volti per diversi casi d’uso, ad esempio verifica degli utenti, conteggio delle persone e pubblica sicurezza, ma anche ovviamente per controllare le persone.

Si basa sulla stessa tecnologia di apprendimento profondo, collaudata e altamente scalabile, sviluppata dagli esperti di visione artificiale di Amazon, che permette di analizzare quotidianamente miliardi di immagini e video e che per l’uso non richiede esperienza nell’apprendimento automatico.

Il sistema può anche identificare migliaia di oggetti (una bicicletta, un telefono, un edificio) e scene (un parcheggio, una spiaggia, una città…), e attività specifiche che si svolgono in un singolo fotogramma, ad esempio «consegnare un pacco» o «giocare a calcio»…

Analisi facciale da fantascienza

È possibile analizzare gli attributi dei volti nelle immagini e nei video per determinare elementi come lo stato d’animo, la fascia di età, se la persona ha gli occhi aperti, ha gli occhiali o la barba. Non solo, è possibile anche valutare come cambiano questi fattori nel corso del filmato, creando una sequenza temporale delle emozioni di una persona.

Tutto meraviglioso. In banca o in un negozio sarà possibile stabilire dai cambiamenti del volto di un individuo se il soggetto si trova lì per acquistare o per fare una rapina.

Stiamo giungendo sempre più velocemente all’inquietante «Sistema Precrimine» del film Minority Report, dove gli omicidi e i furti sono stati quasi debellati grazie a questo sistema che li blocca prima che avvengano.

Tornando al brevetto Amazon, la CNN, il megafono del Sistema, rassicura tutti scrivendo che «l’applicazione di Amazon porta a quartieri più sicuri e più connessi, oltre a proprietari e forze dell’ordine più informati su quello che sta succedendo».[1]

Quindi tutti più felici e tranquilli ovviamente, parola di CNN.

Secondo invece l’avvocato Jacob Snow (ex giurista di brevetti), i dettagli del brevetto sono ancora approssimativi, ma l’applicazione descrive un sistema che la polizia potrà utilizzare per abbinare i volti delle persone che camminano ripresi dalle telecamere dei campanelli con la banca dati fotografica delle persone per così dire «scomode» o «sospette».

Sarà possibile anche per i proprietari delle case aggiungere le foto di persone “sospette” nel sistema, e il programma di riconoscimento facciale del campanello controllerà chiunque passi davanti alla loro abitazione.

In entrambi i casi, se si verifica una corrispondenza, il volto della persona potrà essere automaticamente inviato alle forze dell’ordine e la polizia potrebbe arrivare in pochissimi minuti.

Riuscite a comprenderne le potenzialità? Sarà finalmente possibile aggiungere nel database governativo la foto della suocera o del negretto dietro casa che rompe ogni giorno durante i pasti per qualche spicciolo, e quando questi sgraditi ospiti suoneranno il campanello, partirà una scarica da 1000 volt che li fulminerà sull’uscio!

Scherzi a parte, secondo l’avvocato che ha passato molto tempo a studiare i brevetti la cosa è molto inquietante, in base alla sua esperienza infatti «è raro che le domande di brevetto presentino, con dettagli da incubo, il mondo che un’azienda vorrebbe vedere. Amazon sogna un futuro pericoloso, con la sua tecnologia al centro di una massiccia rete di sorveglianza decentralizzata, che esegue il riconoscimento facciale in tempo reale su membri del pubblico utilizzando telecamere installate sul campanello della gente.»[2]

Dalla domanda di brevetto si evince anche che Amazon non ha intenzione di identificare le persone solo in base ai loro volti, ma la società prevede di utilizzare anche i dati biometrici, tra cui impronte digitali, analisi della texture della pelle, del DNA, della geometria della mano, della scansione dell’iride, del riconoscimento vocale, dell’odore/profumo e perfino delle caratteristiche comportamentali.

Immaginiamo un quartiere «sicuro» e «protetto» in cui ogni abitazione ha in dotazione queste telecamere nei campanelli. Basta avvicinarsi alla casa di un amico o passeggiare nelle vicinanze per andare in un negozio, e il nostro volto o la nostra impronta digitale o la voce possono venire registrati e magari contrassegnati come «sospetti» dal database governativo a nostra insaputa e soprattutto senza il nostro consenso.

Amazon, che vende simili dispositivi e gestisce i server, spinge le forze dell’ordine ad adottare questa tecnologia.

Sempre nella domanda di brevetto si dice che qualsiasi dispositivo audio-visivo può essere dotato delle appropriate funzioni di sorveglianza biometrica, e che Amazon sta spingendo la tecnologia verso l’automazione, rimuovendo il giudizio umano dal processo d’identificazione, e affidandosi esclusivamente ai dati (le foto di arresto, ecc.).

L’Associazione californiana ACLU, assieme ad altri gruppi per i diritti continuano ripetutamente ad avvertire che la sorveglianza facciale pone una minaccia senza precedenti alle libertà e ai diritti civili, che deve essere fermata quanto prima.

Conclusioni

La risposta alla domanda di partenza è chiarissima: con la solita scusante della “sicurezza”, Amazon (ma anche Google, Facebook, ecc.) stanno invece lavorando per il progetto di controllo globale.

Costruendo pezzo dopo pezzo tutta una rete pervasiva di sorveglianza elettronica!

Lo scopo è il tracciamento di tutti e ovunque, e simili dati sensibili saranno gestiti dal governo di turno e dalle società private che partecipano all’operazione.

Stanno semplicemente realizzando quello che moltissimi film di fantascienza hanno preconizzato…

Fonti:

"I nuovi e raccapriccianti sistemi di riconoscimento facciale Amazon, spieranno il vicinato dalla porta di entrata di casa".

https://neovitruvian.wordpress.com/2018/12/23/i-nuovi-e-raccapriccianti-sistemi-di-riconoscimento-facciale-amazon-spieranno-il-vicinato-dalla-porta-di-entrata-di-casa/

[1] «Amazon may want to identify burglars with facial recognition tech»

https://edition.cnn.com/2018/11/30/tech/amazon-patent-doorbell-facial-recognition/index.html

[2] https://www.commondreams.org/views/2018/12/13/amazons-disturbing-plan-add-face-surveillance-your-front-door

Il colosso di Mountain View in California Google ha pronto il nuovo Pixel 4, uno smartphone che si controllerà senza mani, con lo sblocco facciale ed una tecnologia basata sul Project Soli in stile «Minority Report»…

Il colosso di Mountain View in California Google ha pronto il nuovo Pixel 4, uno smartphone che si controllerà senza mani, con lo sblocco facciale ed una tecnologia basata sul Project Soli in stile «Minority Report»… Il «Project Soli» è un piccolo radar in grado di leggere i movimenti delle mani e delle dita, interpretandoli grazie a programmi di intelligenza artificiale

Il «Project Soli» è un piccolo radar in grado di leggere i movimenti delle mani e delle dita, interpretandoli grazie a programmi di intelligenza artificiale A proposito di pazzia: siamo abituati a vedere per la strada persone che parlano da sole, perché collegate con il Bluetooth; come è normale vedere giovani e/o bambini che smanettano costantemente con la testa china in avanti e le dita anchilosate a forza di strisciare lo schermo. Ma da ottobre vedremo sempre più «Bimbiminkia» (come li definisce Giuseppe Povia) che gesticoleranno nell’aria, né più né meno come dei poveri malati di mente sotto trattamenti psichiatrici!

A proposito di pazzia: siamo abituati a vedere per la strada persone che parlano da sole, perché collegate con il Bluetooth; come è normale vedere giovani e/o bambini che smanettano costantemente con la testa china in avanti e le dita anchilosate a forza di strisciare lo schermo. Ma da ottobre vedremo sempre più «Bimbiminkia» (come li definisce Giuseppe Povia) che gesticoleranno nell’aria, né più né meno come dei poveri malati di mente sotto trattamenti psichiatrici! In tema di psichiatria non si può non citare Alexa, l’assistente vocale sviluppato da Amazon Lab126 che usa l’intelligenza artificiale.

In tema di psichiatria non si può non citare Alexa, l’assistente vocale sviluppato da Amazon Lab126 che usa l’intelligenza artificiale. I bambini vivono in un mondo sognante dove tutto è sacro, in cui la logica non esiste e dove non servono pensiero e concetti, ma solo cuore e sentimento!

I bambini vivono in un mondo sognante dove tutto è sacro, in cui la logica non esiste e dove non servono pensiero e concetti, ma solo cuore e sentimento!

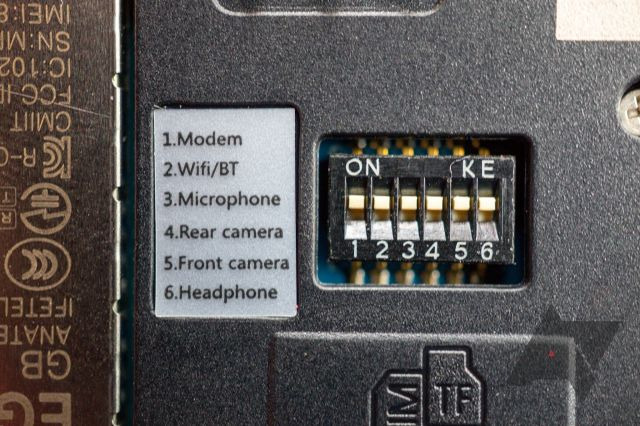

Queste tre aziende sono attualmente i leader tecnologici e di mercato per la fornitura di servizi cloud per l’IoT (acronimo che significa «Internet delle cose»).

Queste tre aziende sono attualmente i leader tecnologici e di mercato per la fornitura di servizi cloud per l’IoT (acronimo che significa «Internet delle cose»). Ciò permette di analizzare con tecniche di Big Data Analysis e Deep Learning i flussi di dati e di creare profili normali/psicografici dei possessori di uno o più oggetti IoT. Mentre questo potere può essere in parte ceduto, vendendolo a chi ha realizzato gli oggetti, l’enorme potere di analizzare l’interezza dei dati di tutti gli oggetti IoT in qualunque modo possibile viene detenuto dal fornitore di servizi.

Ciò permette di analizzare con tecniche di Big Data Analysis e Deep Learning i flussi di dati e di creare profili normali/psicografici dei possessori di uno o più oggetti IoT. Mentre questo potere può essere in parte ceduto, vendendolo a chi ha realizzato gli oggetti, l’enorme potere di analizzare l’interezza dei dati di tutti gli oggetti IoT in qualunque modo possibile viene detenuto dal fornitore di servizi.