La rete Tor è stata creata nel 1998 utilizzando la tecnologia onion routing sviluppata per garantire l’anonimato sulle reti di computer. Nel 2006 è stata resa di pubblico dominio ed è diventata Tor Project Inc., una organizzazione no profit con sede in America.

Tor è l’acronimo di The Onion Router: una sistema di pc che maschera il traffico online. Una piattaforma open source, quindi libera e gestita da volontari.

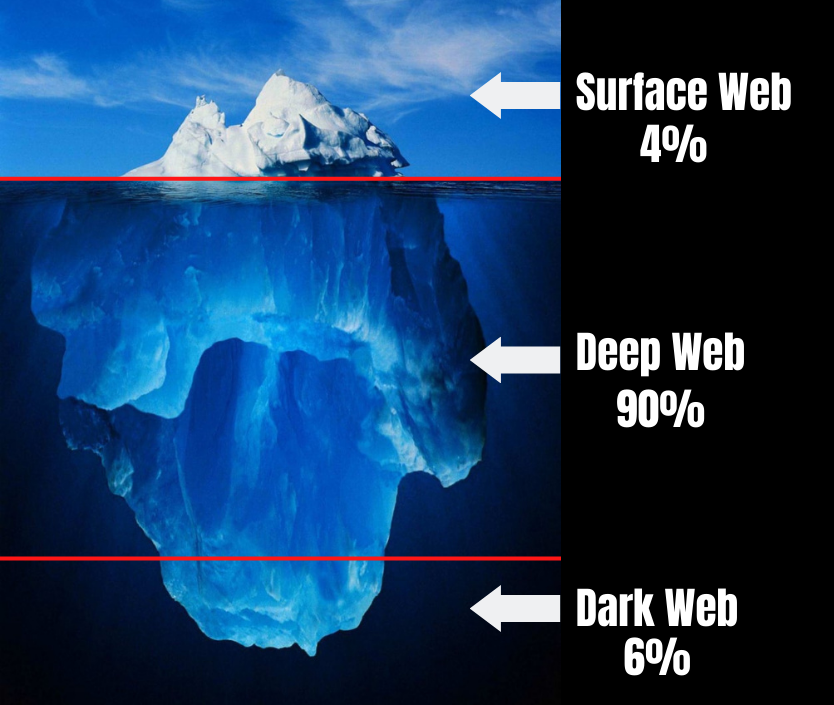

Non c’è dubbio che sia la rete Darknet più popolare e utilizzata in tutto il mondo.

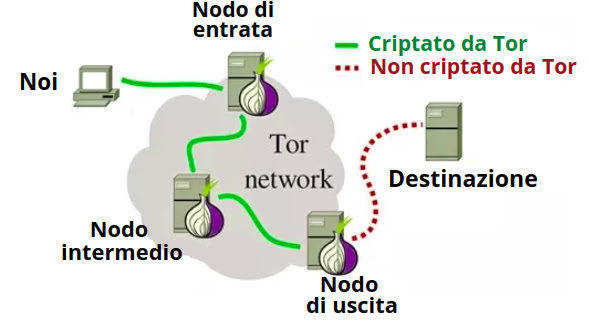

Vediamo com’è la sua infrastruttura. In pratica Tor è un network decentralizzato costituito da 6000-8000 nodi (detti relay) sparsi nel mondo e da 3.000 ponti (bridge).

I dati di navigazione non transitano direttamente dal client (noi) al server come accade per la navigazione normale. Le informazioni e i dati passano invece attraverso i nodi Tor che agiscono da router e realizzano un circuito virtuale crittografato a strati, esattamente come una cipolla, da cui il nome Onion.

Gli indirizzi della rete Tor hanno infatti il dominio che non è il classico .com o .it, ma .onion.

A differenza di browser tradizionali come Chrome, Firefox, Brave, Chromium, Edge, Vivaldi che inviano le richieste di connessione direttamente ai server dei siti web, Tor Browser reindirizza il traffico attraverso una rete di nodi gestiti da volontari in tutto il mondo.

Quando navighiamo con Tor, il programma sceglie dall’elenco dei server TRE nodi in modo casuale che costituiscono una catena di navigazione. In ciascun passaggio (nodo), la comunicazione viene crittografata e questo si ripete per ciascun nodo. Ogni nodo della rete conosce solo il precedente e il successivo, nessun altro. Questo rende pressoché impossibile risalire al client di partenza.

- Nodo di ingresso

Riceve la connessione iniziale da noi, ma non conosce la destinazione finale. - Nodo intermedio

Funge da ponte tra il nodo di ingresso (noi) e il nodo di uscita, impedendo che si possa collegare un IP specifico a un determinato sito web. - Nodo di uscita

Inoltra la richiesta al sito di destinazione, nascondendo l’identità dell’utente.

I servizi a cui noi accediamo (sito web, chat, provider di posta ecc.) vedranno solo l’indirizzo IP del nodo di uscita, invece del nostro indirizzo IP reale di partenza. In poche parole, è l’indirizzo IP del nodo di uscita che viene interpretato come la fonte del traffico. E questo può creare situazioni particolari. Ad esempio se il nodo d’uscita si trova in Germania, il sito che si sta consultando potrebbe presentarsi in lingua tedesca, supponendo che sia questa la lingua del visitatore.

Oltre ai nodi ci sono anche i ponti: bridges.

La struttura della rete Tor prevede che gli indirizzi IP dei nodi Tor siano pubblici. Ma questo può diventare un problema perché gli IP dei nodi possono essere inseriti nelle blacklist e quindi bloccati da governi dittatoriali o dai provider (Internet Service Provider).

Per questo esistono i bridges: si tratta di nodi non indicati nell’elenco pubblico, il che rende più difficile per i governi bloccarli. Sono quindi strumenti essenziali per l’elusione della censura nei paesi che bloccano regolarmente gli indirizzi IP come Cina, Turchia, Iran e altri.

Attenzione si sconsiglia di usare Tor con altri browser perché può rendere vulnerabili senza le protezioni privacy implementate in Tor Browser.

Tor Browser è una versione modificata di Firefox (utilizza Firefox ESR) progettata specificamente per essere utilizzata con Tor.

Basta scaricare gratuitamente Tor Browser dal sito https://www.torproject.org/download/ scegliendo la piattaforma tra Windows, MacOS, Linux. C’è anche per Android.

Buona navigazione

Cosa aspetti, unisciti al canale Telegram Disinformazione.it